O BitLocker é uma solução integrada de criptografia de disco completo do Windows para proteger seus dados caso seu PC ou laptop seja roubado ou de outra forma caia nas mãos de terceiros. Notícias recentes de que a Microsoft entrega rotineiramente chaves de backup do BitLocker(nova janela) a autoridades (como o FBI) colocaram os holofotes sobre se é seguro usar o BitLocker (e sua versão reduzida, a Criptografia de Dispositivo).

- O que é o BitLocker?

- BitLocker vs. Criptografia de Dispositivo

- Como o BitLocker funciona?

- O que é uma chave de recuperação do BitLocker?

- Onde a chave de recuperação é armazenada?

- O BitLocker é seguro?

- O FBI pode obter meus dados?

- Soluções alternativas de criptografia

- Considerações finais

O que é o BitLocker?

O BitLocker é um recurso de criptografia de disco completo integrado ao Microsoft Windows. Ele criptografa toda a unidade do sistema para que seus dados críticos fiquem protegidos se seu dispositivo for perdido, roubado ou acessado sem autorização.

Criptografia de disco completo significa que todos os arquivos no disco são criptografados. Ela não criptografa arquivos individuais, mas você pode (opcionalmente) usá-la para criptografar suas outras unidades (que não sejam do sistema).

Estritamente falando, o BitLocker só está disponível nas edições Pro, Enterprise e Education do Windows. No entanto, o Windows Home inclui a Criptografia de Dispositivo (ativada por padrão em hardware compatível e quando você inicia sessão com uma conta Microsoft). Isso usa a mesma tecnologia do BitLocker, mas é muito menos configurável.

BitLocker vs. Criptografia de Dispositivo

A Criptografia de Dispositivo é uma configuração simplificada e automática do BitLocker com menos opções. Com o BitLocker:

- Você obtém controles completos do BitLocker

- Você pode escolher como as chaves são protegidas (PIN, chave USB etc.)

Com a Criptografia de Dispositivo:

- Você não pode gerenciar configurações de criptografia em detalhes

- Você não pode exigir um PIN de inicialização

- A chave de recuperação é automaticamente salva em backup na sua conta Microsoft

- Exige um Trusted Platform Module (TPM) (veja abaixo)

- A criptografia pode ser ativada automaticamente quando você inicia sessão com uma conta Microsoft

Como o BitLocker funciona?

Quando seu PC com Windows está desligado, ou o disco está off-line por outro motivo, toda a unidade permanece criptografada. Na maioria dos sistemas Windows modernos, a chave de criptografia é protegida por um pequeno chip de segurança na placa-mãe chamado Trusted Platform Module (TPM), que só libera a chave se o sistema não tiver sido adulterado. Essa proteção baseada em hardware é uma das principais razões pelas quais a Microsoft exige suporte ao TPM 2.0 para o Windows 11.

Quando você inicia seu PC, o TPM realiza verificações de integridade antes de o Windows carregar. Essas verificações procuram sinais de adulteração e também podem ser acionadas por mudanças significativas no hardware, firmware ou configuração de inicialização do seu dispositivo.

Se tudo parecer normal, o TPM libera automaticamente a chave de criptografia e o BitLocker desbloqueia a unidade, permitindo que o Windows inicie normalmente. Esse processo acontece em segundo plano, então você geralmente nem percebe.

Uma diferença importante entre o BitLocker e a Criptografia de Dispositivo é a flexibilidade. A Criptografia de Dispositivo é uma versão simplificada do BitLocker que exige um TPM e funciona automaticamente, enquanto o BitLocker também pode ser usado sem TPM por meio de alternativas como senha, PIN ou chave de segurança USB.

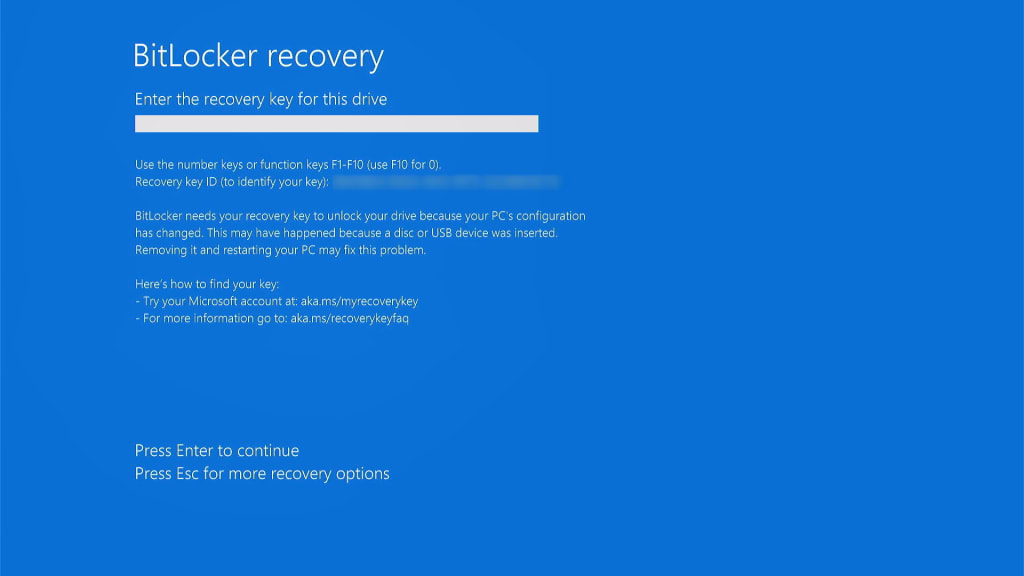

Se o TPM detectar um problema (ou se suas medidas alternativas de segurança não forem atendidas), o BitLocker pedirá sua chave de recuperação. Sem a chave de recuperação, o Windows não carregará e seus dados permanecerão criptografados com segurança, impedindo acesso não autorizado.

O que é uma chave de recuperação do BitLocker?

Uma chave de recuperação do BitLocker é um backup numérico de 48 dígitos que permite desbloquear sua unidade criptografada com BitLocker se você não conseguir acessá-la pelo seu método normal (senha, PIN, TPM etc.).

Onde a chave de recuperação é armazenada?

Isso depende da sua edição do Windows e da configuração:

Windows Home (usando Criptografia de Dispositivo):

A chave é salva automaticamente na sua conta Microsoft.

- Para encontrá-la (em outro dispositivo, se seu PC não inicializar), acesse account.microsoft.com/devices/recoverykey(nova janela) e inicie sessão usando seu nome de usuário e senha da Microsoft.

Windows Pro e Enterprise (usando o BitLocker completo)

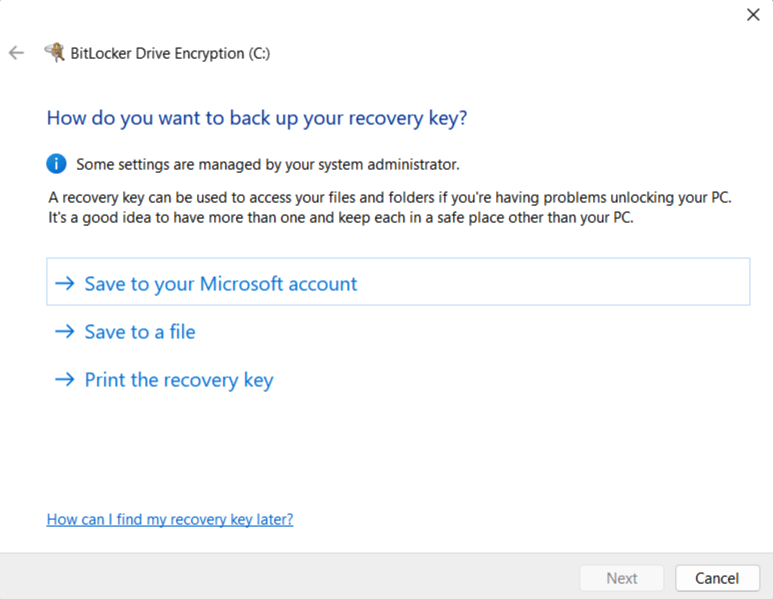

Você escolhe onde armazená-la:

- Conta Microsoft (como acima)

- Drive USB

- Arquivo em outra unidade

- Cópia impressa

- Active Directory (para ambientes empresariais, permitindo que organizações gerenciem centralmente chaves de recuperação e políticas de criptografia)

O BitLocker é seguro?

Contra o que o BitLocker protege

| Cenário de ameaça | O BitLocker protege você? | Observações |

|---|---|---|

| Laptop perdido ou roubado (desligado) | Sim (proteção forte) | O disco permanece criptografado; o invasor precisa da chave de recuperação ou do PIN. |

| Dispositivo apreendido por autoridades (desligado) | Parcialmente | Criptografia forte, mas, se a chave de recuperação estiver armazenada em uma conta Microsoft, ela pode ser obtida por processo legal. |

| Laptop roubado enquanto está em suspensão ou hibernação | Na maior parte | Protegido, mas alguns ataques avançados (por exemplo, cold boot(nova janela) ou DMA(nova janela)) poderiam extrair chaves. |

| Laptop roubado enquanto estava com sessão iniciada / desbloqueado | Não | O disco é descriptografado, então um invasor tem acesso total. |

| Malware ou hacker remoto enquanto o Windows está em execução | Não | A criptografia de disco completo não protege contra comprometimento de software. |

| Ataque evil maid | Parcialmente | O TPM detecta muitas mudanças, mas ataques sofisticados podem contornar ou imitar medições. |

| Conta Microsoft hackeada | Não (se a Microsoft tiver sua chave) | O invasor pode recuperar a chave de recuperação e descriptografar o disco off-line. |

| Esquecer sua senha ou PIN | Depende | Chave de recuperação necessária. Sem ela, seus dados são perdidos permanentemente. |

Segurança técnica

O BitLocker protege seus dados usando o algoritmo de criptografia AES. Por padrão em sistemas modernos, isso é AES-256 no modo XTS(nova janela) para maior proteção de dados em repouso. Isso é muito seguro.

Sistemas mais antigos podem usar no mínimo AES-128 em modo CBC(nova janela). Isso ainda é forte o suficiente para proteger seus dados da maioria dos invasores, embora adversários altamente sofisticados (como atores estatais) possam potencialmente tentar ataques avançados.

O BitLocker usa um sistema de gestão de chaves em camadas. No nível superior está a Volume Master Key (VMK), que criptografa a chave real de criptografia de dados (a Full Volume Encryption Key, ou FVEK).

A própria VMK é então protegida por um ou mais métodos de autenticação: um chip TPM (e/ou senha, PIN, chave USB ou uma combinação deles se você estiver usando a versão completa do BitLocker). Esse design significa que você pode alterar sua senha sem precisar criptografar novamente toda a unidade.

A segurança do BitLocker gira em torno da chave de recuperação

Portanto, desde que a chave de recuperação esteja segura, seus dados ficam muito seguros quando seu dispositivo Windows está desligado (voltaremos a isso).

Imagine o BitLocker como uma porta protegendo seus dados valiosos, e sua chave de recuperação é a chave dessa porta. Derrubar a porta para obter seus dados é uma tarefa quase impossível, mas, com a chave, você pode simplesmente destrancá-la. A chave de recuperação é, portanto, o ponto fraco.

Isso é especialmente verdadeiro quando você envia sua chave de recuperação para sua conta Microsoft. Como mostram eventos recentes, a Microsoft pode e realmente entrega chaves de recuperação de usuários a terceiros, que podem usá-las para acessar seus dados.

Somente off-line

Outra consideração importante é que o BitLocker só protege seus dados quando seu PC com Windows está desligado. Assim que o Windows está em execução, seu(s) disco(s) é(são) descriptografado(s) e qualquer pessoa com acesso ao seu computador pode acessar seus dados. Isso pode significar acesso físico ou acesso digital (por exemplo, se você foi hackeado).

Isso vale para todas as soluções de criptografia de disco completo (não apenas para o BitLocker), mas pode ser importante considerar dependendo do seu modelo de ameaça.

Ataques evil maid

Um ataque evil maid(nova janela) é quando alguém consegue acesso físico temporário ao seu dispositivo (por exemplo, em um hotel ou na fronteira) e o modifica secretamente para poder roubar sua chave de criptografia ou PIN depois. Em vez de quebrar a criptografia, a pessoa engana o sistema para revelá-la.

Por padrão, a maioria dos PCs usa o BitLocker com desbloqueio automático por meio do TPM, o que é forte contra roubo, mas mais fraco contra adulteração. Para se defender contra ataques evil maid, você deve ativar o BitLocker com um PIN de pré-inicialização ou chave USB, para que o disco não possa ser desbloqueado automaticamente. Infelizmente, isso não é possível no Windows Home usando a Criptografia de Dispositivo básica.

O FBI pode obter meus dados?

Em resumo, sim. A Microsoft é uma empresa dos EUA e, portanto, deve cumprir ordens judiciais legalmente vinculantes e outros instrumentos legais, como cartas de segurança nacional(nova janela) (NSLs), que obrigam empresas a entregar grandes quantidades de dados pessoais e metadados a organizações governamentais sem qualquer supervisão judicial. Elas geralmente vêm acompanhadas de uma ordem de silêncio que impede a empresa de alertar usuários de que recebeu uma NSL.

Em 2016, a Apple travou uma dura batalha contra exigências do FBI respaldadas por tribunal para desbloquear um iPhone(nova janela) pertencente a um suspeito de terrorismo, o que só foi resolvido quando o FBI empregou um terceiro para quebrar com sucesso a criptografia da Apple. Para evitar a repetição desse incidente, a Apple desde então passou a implementar criptografia de ponta a ponta em seus produtos. Afinal, ela não pode entregar chaves de criptografia que simplesmente não possui.

A Microsoft, no entanto, não demonstrou nenhuma inclinação nesse sentido. Quando você envia sua chave de recuperação do BitLocker para sua conta Microsoft, é a Microsoft que a criptografa e (caso necessário) a Microsoft pode descriptografá-la. Portanto, a Microsoft sempre pode acessar sua chave de recuperação.

Em 2025, o FBI pediu à Microsoft que fornecesse as chaves de recuperação do BitLocker(nova janela) necessárias para desbloquear dados criptografados armazenados em três laptops ligados a uma investigação sobre suposta fraude em Guam. A Microsoft cumpriu o pedido, e um porta-voz disse à Forbes que a empresa recebe cerca de 20 solicitações de chaves do BitLocker por ano. Na maioria desses casos, a Microsoft não pode cumprir porque essas chaves não ficam armazenadas em contas Microsoft. Mas a implicação é clara: se puder ajudar, ajudará.

Soluções alternativas de criptografia

Se você preferir não confiar à Microsoft sua chave de recuperação de criptografia de disco completo, você tem várias opções.

1. Use o Windows Pro

Se você já usa o Windows Pro (ou Enterprise), esta é a solução mais simples. Se estiver usando o Windows Home, precisará comprar uma nova licença e fazer upgrade.

1. No Windows 11 Pro, abra o aplicativo Configurações e vá para Privacidade e segurança → Criptografia de unidade BitLocker. Se você acabou de fazer upgrade do Windows Home ou usa o Pro mas já enviou sua chave de recuperação para a Microsoft (o comportamento padrão se você iniciar sessão no Windows usando sua conta Microsoft), precisará desligar o BitLocker e esperar sua unidade descriptografar).

2. Acesse account.microsoft.com/devices/recoverykey(nova janela) e exclua todas as chaves que vir ali. Mas tenha certeza de que sua unidade está descriptografada antes de fazer isso!

3. Depois, você pode ligar o BitLocker novamente e selecionar seu método preferido de backup da chave de recuperação.

2. Use o VeraCrypt em vez disso

Você pode, com toda razão, preferir evitar completamente a solução da Microsoft (afinal, quem sabe o que o código de fonte fechada dela está realmente fazendo?).

O VeraCrypt(nova janela) é um software open source de criptografia de disco completo que passou por várias auditorias de segurança (notavelmente pela QuarksLab em 2016(nova janela) e pelo Instituto Fraunhofer em 2020(nova janela)). Problemas foram encontrados, mas o VeraCrypt está em desenvolvimento ativo e, portanto, eles foram corrigidos. Ele também tem a grande vantagem de ser 100% gratuito (embora incentivemos você a doar, se puder). Além da criptografia de disco completo, o VeraCrypt pode:

- Criar um disco virtual criptografado (volume) que você pode montar e usar como um disco real (e que pode ser transformado em um Volume Oculto)

- Criar uma partição ou drive de armazenamento contendo um sistema operacional inteiro (que pode ser oculto). Isso fornece negação plausível(nova janela), já que deve ser impossível provar que eles existem (desde que todas as precauções corretas(nova janela) sejam tomadas).

Os dados são criptografados por padrão usando XTS-AES-256 (as mesmas configurações usadas pelo BitLocker), mas você pode selecionar entre vários algoritmos alternativos de criptografia (como Twofish), se preferir. O acesso é protegido usando uma frase secreta e/ou um arquivo de chave (que você deve armazenar em algum lugar muito seguro).

Antes de instalar o VeraCrypt, você precisará desligar o BitLocker ou a Criptografia de Dispositivo e descriptografar sua unidade (como descrito acima, mas no Windows 11 Home abra o aplicativo Configurações e vá para Privacidade segurança → Criptografia de unidade BitLocker).

3. Abandone o Windows

Se você não pode confiar à Microsoft suas chaves de recuperação de criptografia de disco completo, por que até usar seu sistema operacional? Para se afastar do Windows, você tem duas opções reais:

macOS

Macs são caros, altamente proprietários e oferecem uma experiência de usuário muito controlada. No entanto, eles conseguem fazer praticamente tudo o que um PC consegue e, ao contrário da Microsoft, a Apple tem histórico de resistir a exigências governamentais para ajudá-la a acessar dispositivos criptografados.

A solução integrada de criptografia de disco completo do macOS se chama FileVault, que você pode optar por ativar ao configurar seu Mac. Quando faz isso, o FileVault oferece enviar sua chave de recuperação para sua conta iClould, onde ela pode potencialmente ser acessada pela Apple e entregue a terceiros. No entanto, você pode escolher somente chave de recuperação local, gerando uma chave numérica que você anota e armazena com segurança ou adiciona ao seu gerenciador de senhas.

Outra opção é ativar a configuração opcional de Proteção Avançada de Dados para iCloud(nova janela), que protege seus dados do iCloud usando criptografia de ponta a ponta. Isso significa que a Apple não pode acessar sua chave de recuperação do FileVault (nem quaisquer outros dados enviados ao iCloud). Note, porém, que a Proteção Avançada de Dados não está disponível para usuários em todas as regiões (notadamente no Reino Unido(nova janela)).

Linux

O Linux é um sistema operacional open source totalmente gratuito que pode ser instalado no seu hardware atual (e quase certamente funcionará melhor nele do que o Windows, pesado em recursos). Com exceção de alguns aplicativos proprietários que simplesmente não estão disponíveis na plataforma (notadamente qualquer coisa da Adobe, embora existam boas alternativas open source gratuitas para a maioria deles), o Linux pode fazer tudo o que Windows e macOS podem.

O Linux vem em muitos “sabores” diferentes (chamados de distribuições, ou simplesmente distros), mas quase todos usam o sistema de criptografia de disco completo LUKS, que pode ser selecionado quando você instala o SO.

O LUKS não tem uma única “chave de recuperação” como o BitLocker ou o FileVault. Em vez disso, ele usa uma chave mestra aleatória que permanece no seu dispositivo e pode ser desbloqueada usando um método de backup de sua escolha. Eles incluem:

- Uma segunda frase secreta

- Uma frase secreta de recuperação impressa

- Um arquivo de chave armazenado off-line

- Uma chave lacrada por TPM (com frase secreta de fallback)

Considerações finais sobre BitLocker e criptografia de disco completo

O BitLocker é, de uma perspectiva puramente técnica, um sistema de criptografia de disco completo forte e bem projetado. Seu uso de criptografia moderna, armazenamento de chaves apoiado por hardware e gestão de chaves em camadas o torna altamente eficaz para proteger seus dados contra ameaças comuns, como a perda ou roubo de um dispositivo. Para a maioria dos usuários do Windows, o BitLocker oferece proteção significativa e confiável com esforço mínimo. Se seu modelo de ameaça é um laptop roubado, o BitLocker geralmente é suficiente.

No entanto, como revelações recentes sobre a cooperação da Microsoft com autoridades demonstram, a segurança de qualquer sistema de criptografia depende, no fim das contas, de quem detém as chaves. Dependendo do seu modelo de ameaça, o fato de a chave de recuperação do BitLocker ficar armazenada na sua conta Microsoft pode ser profundamente preocupante.

Felizmente, você tem alternativas. O Windows Pro permite que você gerencie as chaves de recuperação por conta própria, enquanto ferramentas de código aberto como o VeraCrypt oferecem uma boa alternativa gratuita. Mudar completamente de plataforma para longe da Microsoft, como para o macOS com chaves do FileVault armazenadas localmente ou para o Linux com LUKS, também é uma opção forte.